Сервисы сайта

Раздел «Сервисы» объединяет основные настройки веб-защиты выбранного сайта в одном месте. Здесь можно:

- перейти к настройкам сервисов AntiDDoS, Antibot и WAF Lite;

- открыть статистику по каждому сервису;

- управлять связанными параметрами веб-защиты: сертификатами, целевым IP, HTTP-заголовками и ограничениями доступа.

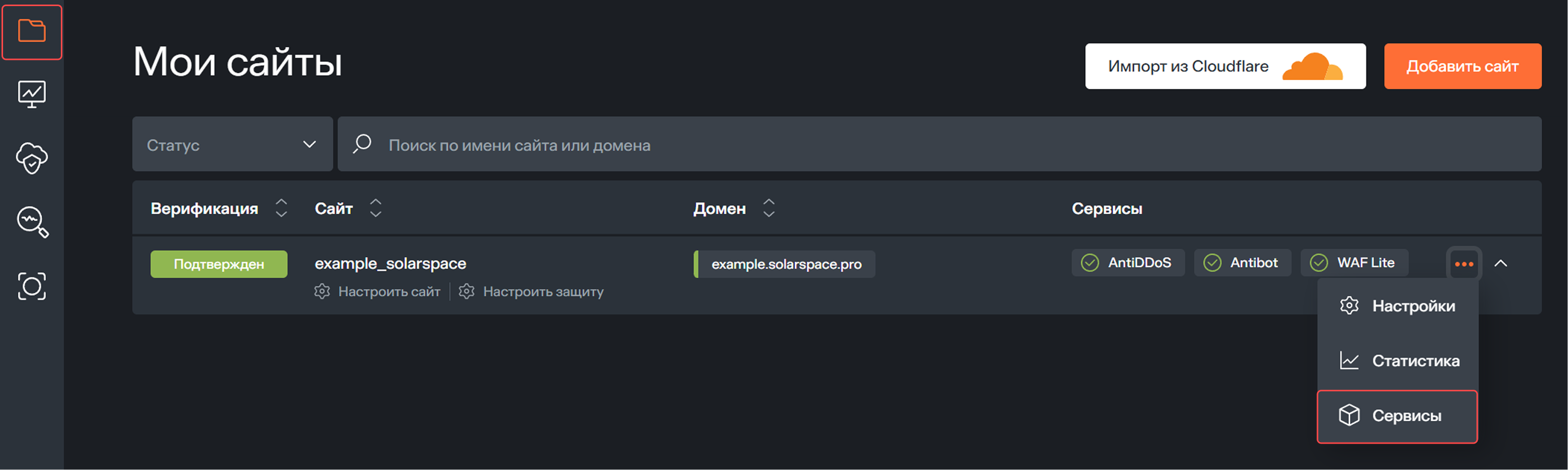

Чтобы открыть управление сервисами, перейдите на страницу «Мои сайты». В строке нужного сайта откройте меню действий «⋯» и выберите пункт «Сервисы».

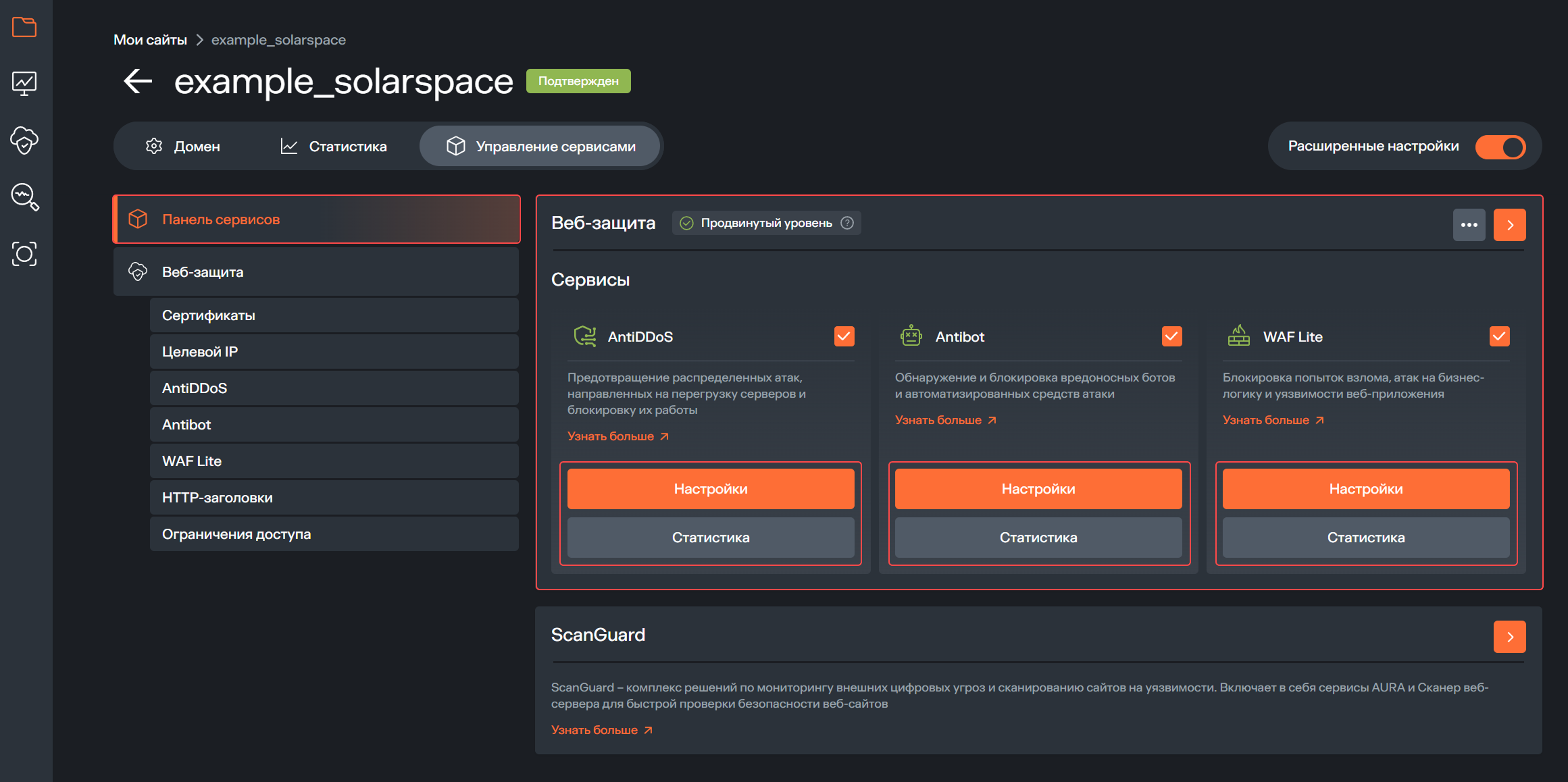

После перехода откроется страница сайта с вкладкой «Управление сервисами».

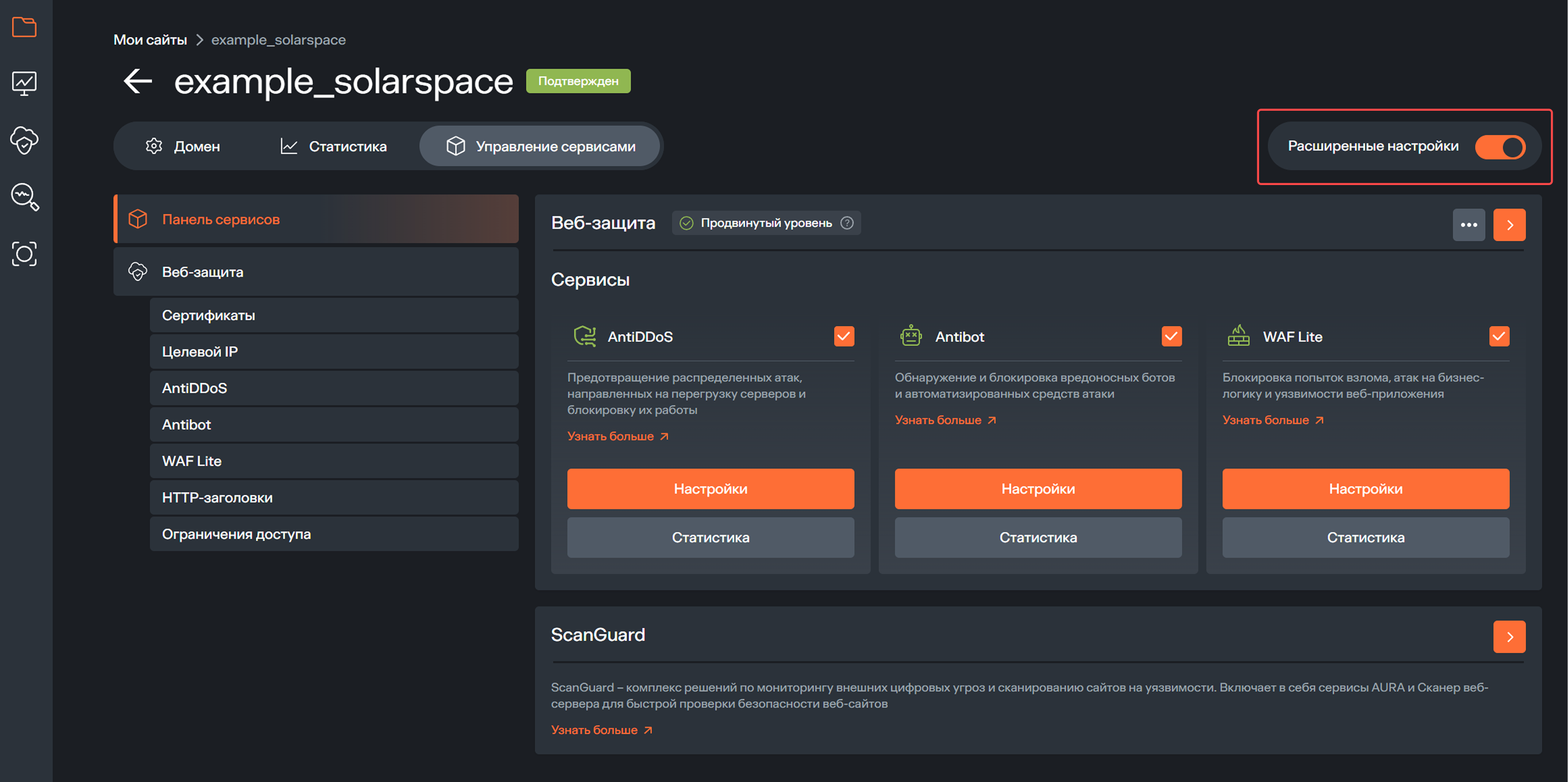

В верхней части доступен переключатель «Расширенные настройки» — при включении отображаются дополнительные разделы, например «HTTP-заголовки».

Панель сервисов

Слева расположен список разделов веб-защиты (сертификаты, целевой IP, AntiDDoS, Antibot, WAF Lite и др.).

В центральной части страницы показаны сервисы веб-защиты: AntiDDoS, Antibot и WAF Lite.

Для каждого сервиса доступны:

- включение и отключение сервиса (переключатель в правой части плитки);

- переход в Настройки сервиса;

- переход в Статистику сервиса.

Особенности перехода в статистику:

- AntiDDoS открывает общую статистику сайта.

- Antibot открывает статистику сервиса Antibot.

- WAF Lite открывает статистику сервиса WAF Lite.

Расширенные настройки

Переключатель «Расширенные настройки» включает дополнительные элементы интерфейса в ряде разделов веб-защиты.

Например, при выключенных расширенных настройках раздел «HTTP-заголовки» не отображается. Состав расширенных параметров зависит от конкретного сервиса и сценария.

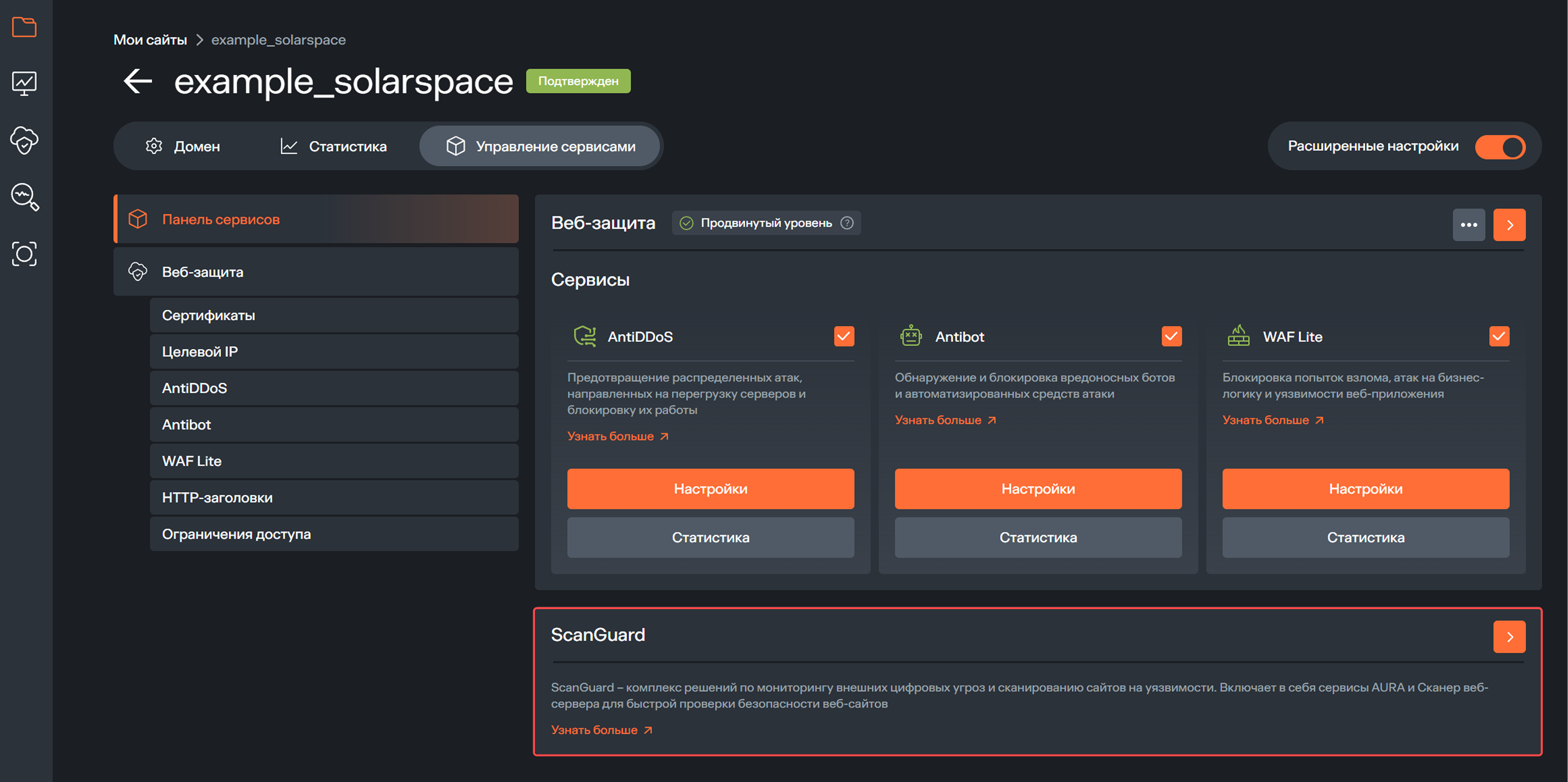

ScanGuard

На странице «Управление сервисами» также доступен ScanGuard.

После перехода по стрелке на плитке ScanGuard по умолчанию открывается вкладка AURA. При необходимости можно переключиться на вкладку «Сканер веб-сервера».

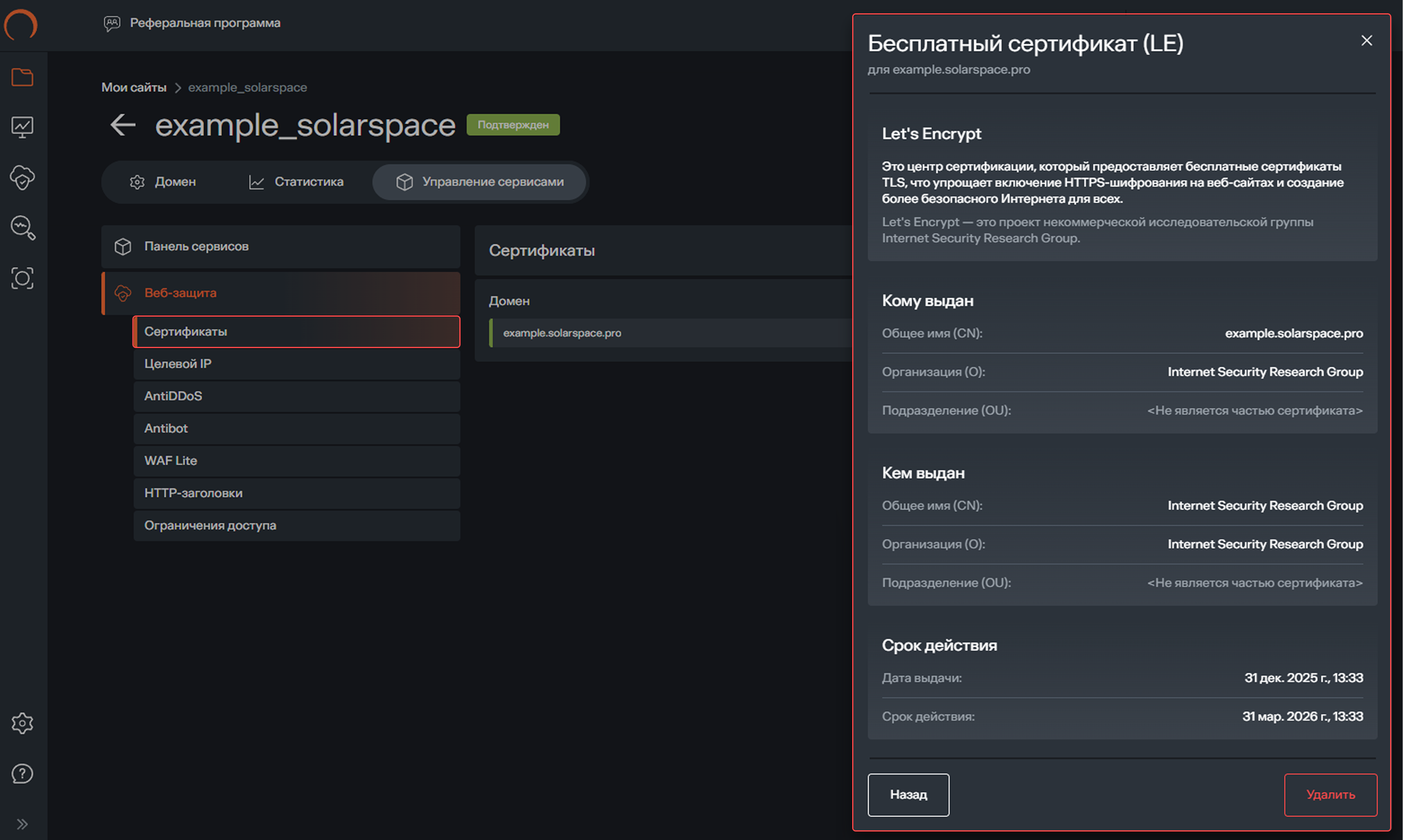

Сертификаты

Раздел «Сертификаты» показывает SSL-сертификат, который используется для домена сайта.

Обычно здесь достаточно проверить, что:

- сертификат выбран для нужного домена;

- сертификат действителен и используется сервисами защиты.

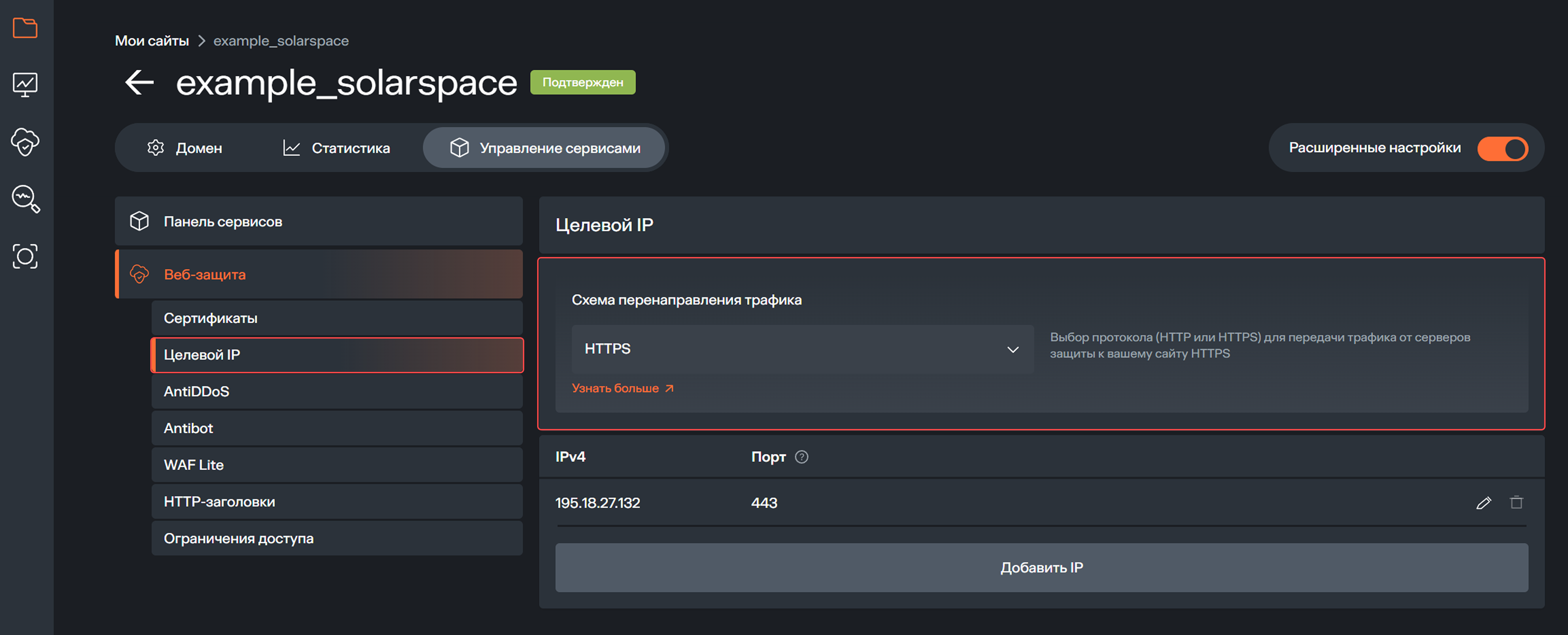

Целевой IP

Раздел «Целевой IP» задаёт, куда передавать трафик после обработки на стороне защиты — то есть IP-адрес и порт вашего сервера, на который должен попасть запрос после фильтрации.

В этом разделе можно:

- выбрать схему перенаправления трафика (HTTP или HTTPS);

- добавить и редактировать целевые IP-адреса и порты.

Схема перенаправления трафика

Схема определяет протокол, по которому трафик будет передаваться от серверов защиты к вашему серверу:

- HTTP — передача без шифрования. Обычно используется только для тестовых сценариев.

- HTTPS — передача в шифрованном виде. Рекомендуется для рабочих ресурсов.

Добавление целевого IP-адреса

Чтобы добавить IP-адрес сервера, нажмите «Добавить IP», укажите IPv4-адрес и порт, затем сохраните изменения.

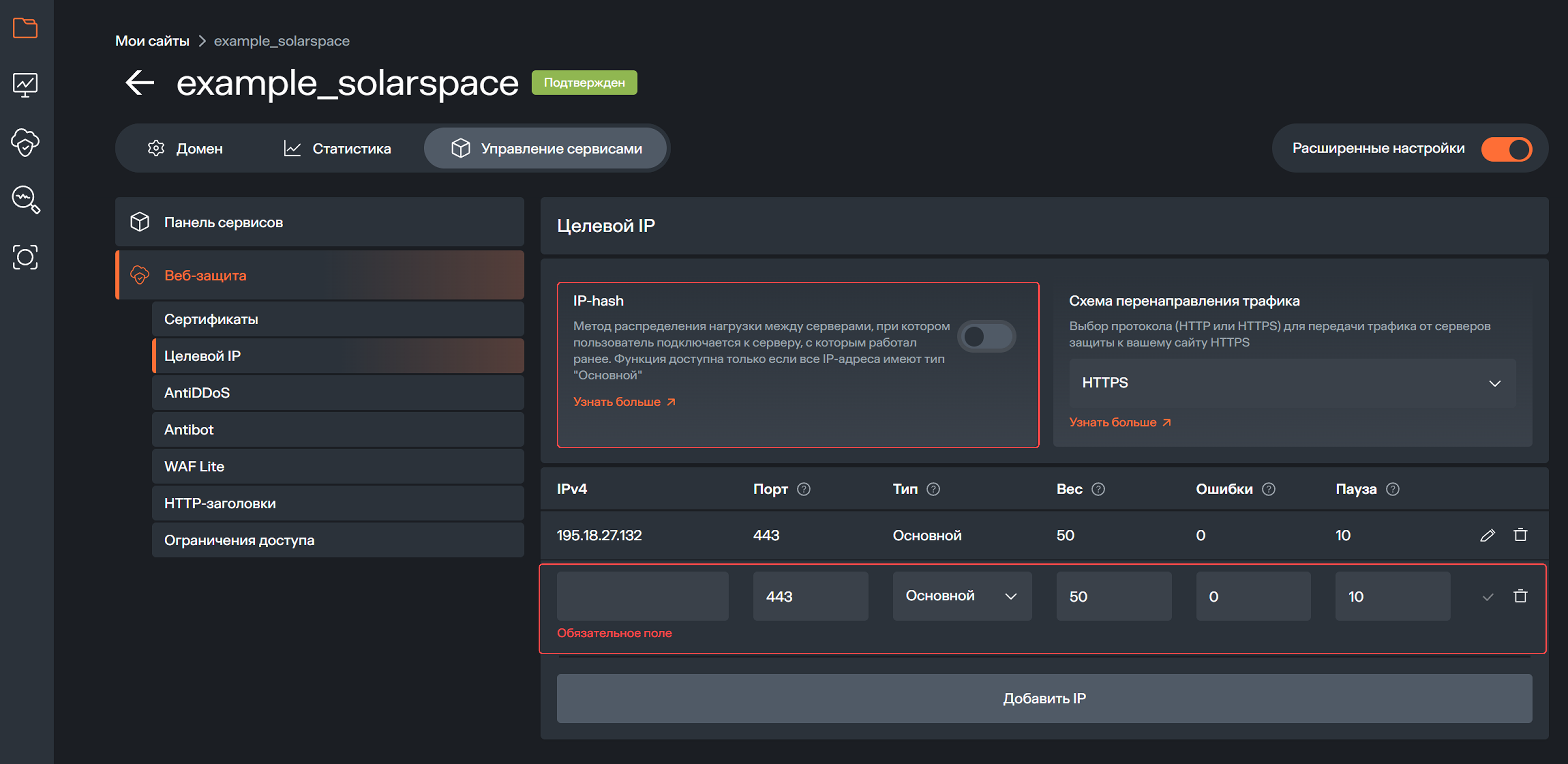

Если для сайта задано несколько IP-адресов, в разделе могут быть доступны дополнительные параметры распределения трафика, включая IP-hash.

Опция IP-hash закрепляет пользователя за одним и тем же сервером (по IP), что полезно для сайтов с пользовательскими сессиями (например, личные кабинеты и интернет-магазины).

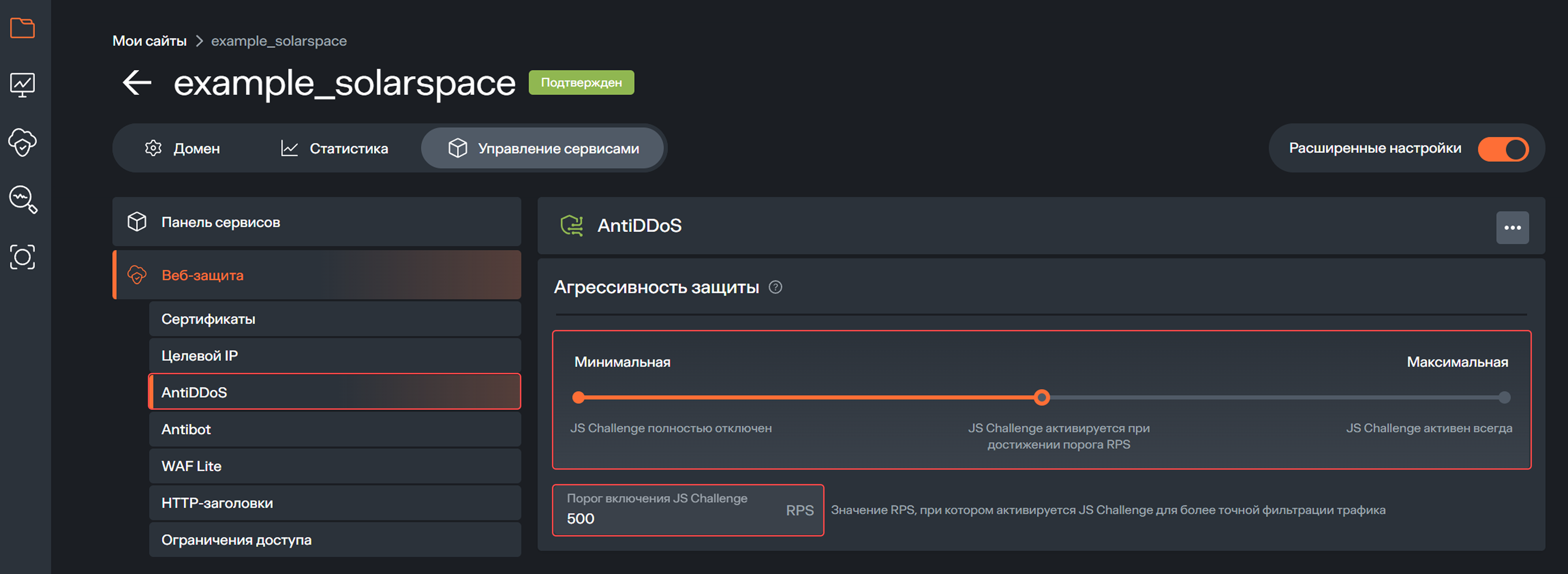

AntiDDoS

Раздел AntiDDoS отвечает за защиту от DDoS-атак и массовых запросов и работает как базовый уровень фильтрации в цепочке веб-защиты.

Агрессивность защиты и JS Challenge

Основная логика AntiDDoS строится вокруг ограничения подозрительной нагрузки и интерактивной проверки JS Challenge:

- Минимальная агрессивность — работает только базовый уровень (лимиты запросов).

- Средняя агрессивность (по умолчанию) — JS Challenge включается при превышении порога RPS.

- Максимальная агрессивность — JS Challenge применяется ко всем запросам.

Порог включения JS Challenge (RPS)

Порог RPS определяет, при какой нагрузке включается интерактивная проверка в режиме средней агрессивности. На изображении приведён пример страницы автоматической проверки.

JS Challenge выполняется кратковременно и автоматически — как правило, проверка занимает доли секунды и не требует действий и обычно незаметна для пользователя. После завершения проверки пользователь автоматически перенаправляется на запрошенную страницу.

Корректно подобранный порог помогает сохранить баланс между удобством пользователей и эффективностью фильтрации.

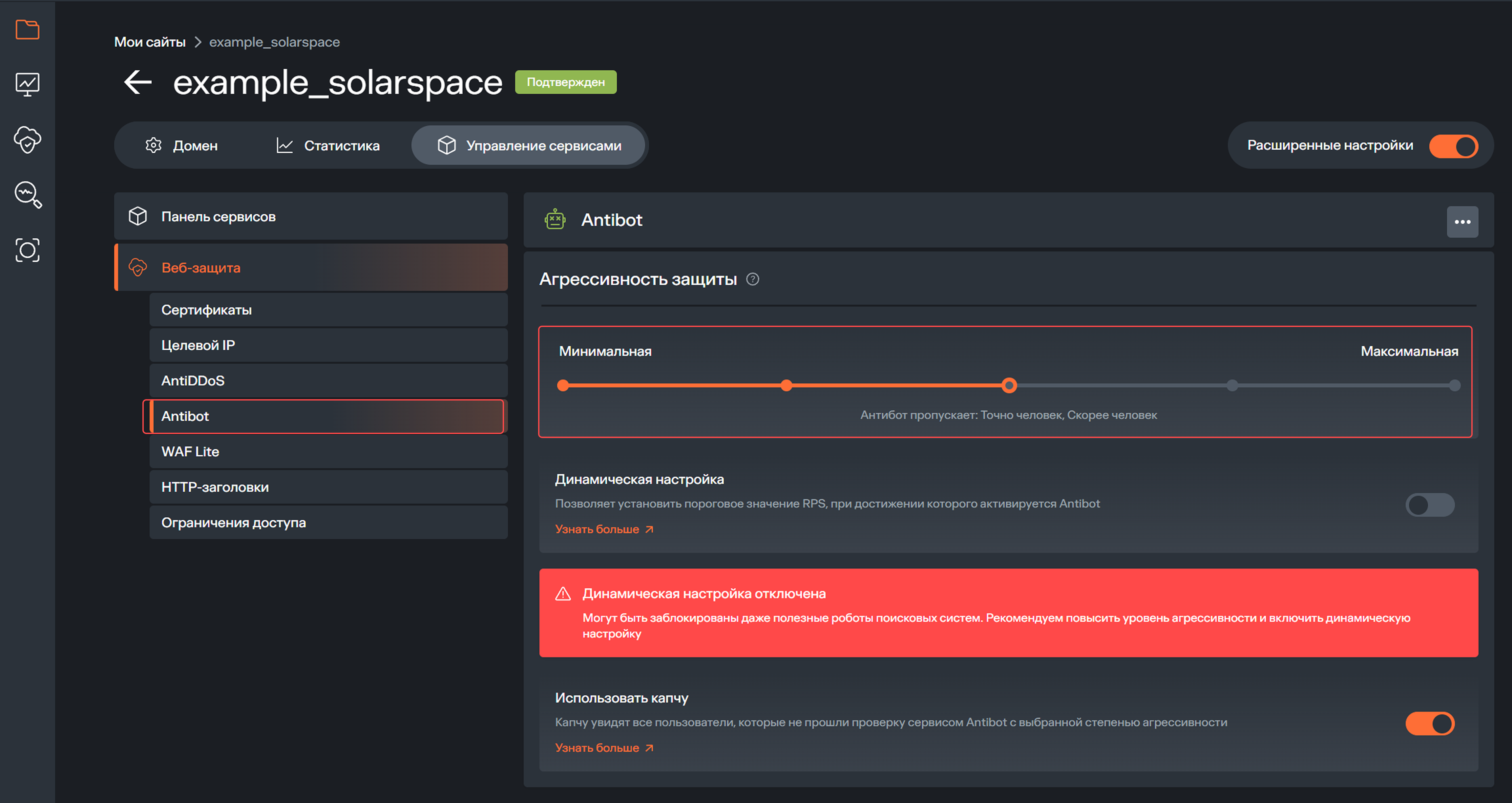

Antibot

Раздел Antibot предназначен для защиты от вредоносных и автоматизированных запросов уровня L7.

Сервис анализирует поведение и помогает фильтровать ботов, которые:

- сканируют страницы и ищут уязвимости;

- создают нагрузку и замедляют сайт;

- спамят в формах и комментариях;

- ухудшают поведенческие показатели.

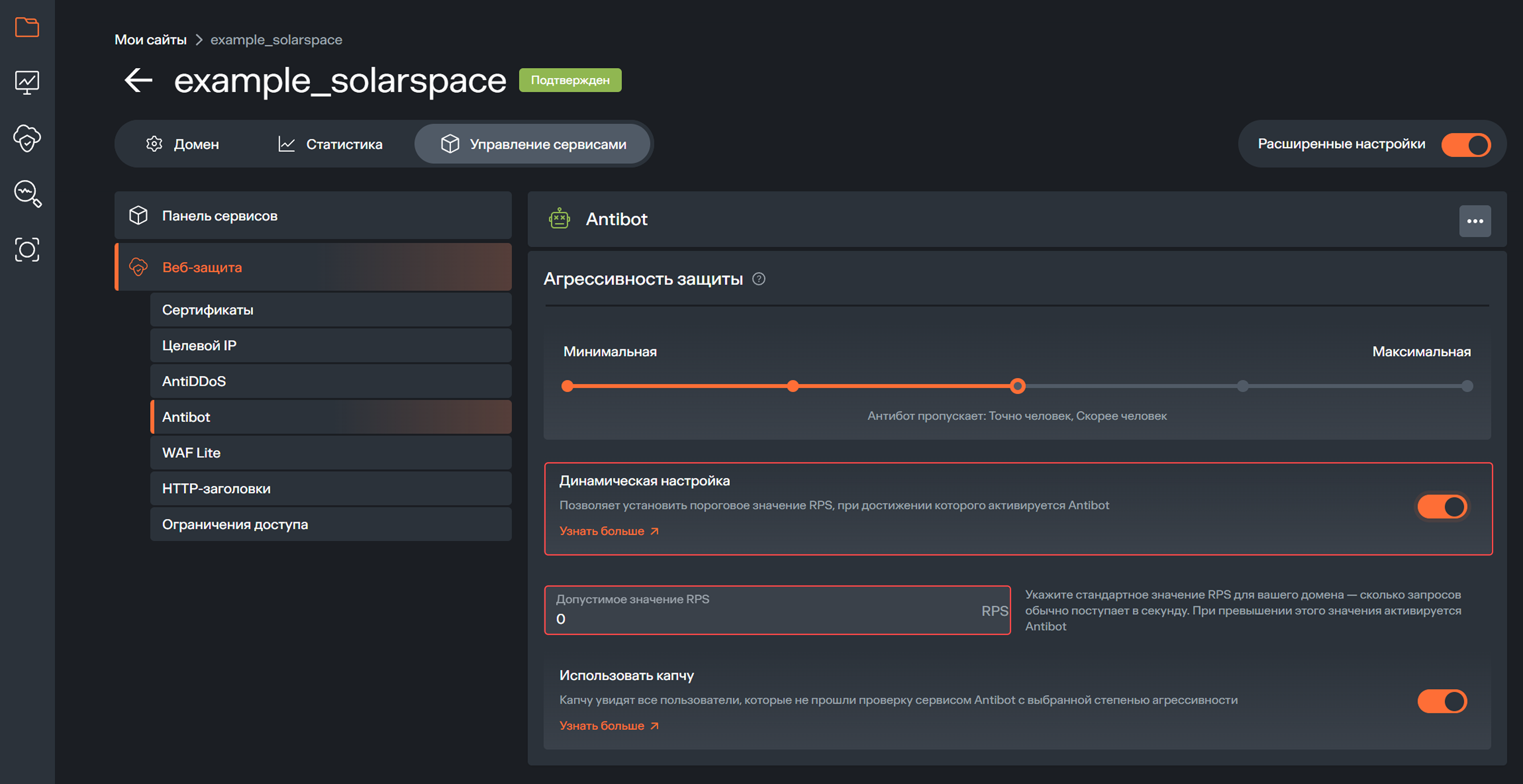

Динамическая настройка и порог RPS

Опция «Динамическая настройка» позволяет задать порог срабатывания Antibot по количеству запросов в секунду (RPS):

- когда реальный RPS превышает установленное значение, система усиливает фильтрацию;

- после включения опции появляется поле «Допустимое значение RPS».

Использовать капчу

Настройка «Использовать капчу» задаёт дополнительный уровень проверки при срабатывании антибот-фильтра.

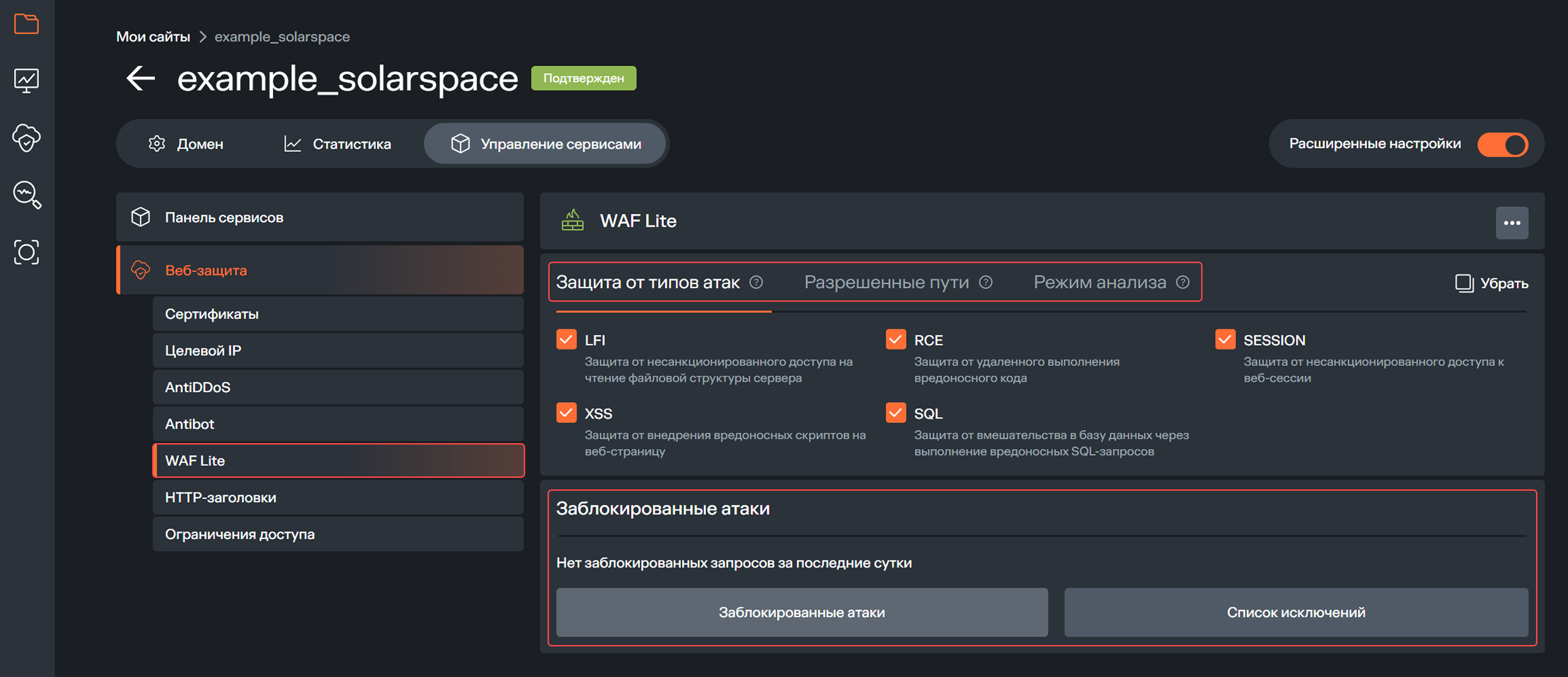

WAF Lite

Раздел WAF Lite предназначен для базовой защиты веб-приложения от типовых атак (например, XSS, SQL-инъекций, RCE и др.). WAF Lite анализирует HTTP-запросы к сайту и блокирует запросы, которые соответствуют признакам выбранных типов атак.

В разделе WAF Lite доступны:

- включение защиты от выбранных типов атак;

- просмотр заблокированных запросов;

- настройка исключений;

- настройка разрешённых путей;

- включение или отключение режима анализа.

Защита от типов атак

В блоке «Защита от типов атак» выберите типы атак, которые WAF Lite будет отслеживать и блокировать. Включайте только те типы атак, которые актуальны для вашего приложения и инфраструктуры.

Разрешённые пути

Разрешённые пути — это список URI (путей внутри сайта), для которых WAF Lite не выполняет проверку.

Разрешённые пути используют, чтобы:

- снизить риск ложных срабатываний на легитимные запросы (например, интеграции и нестандартные API-вызовы);

- исключить из проверки служебные или технические страницы, которые не требуют фильтрации.

Добавляйте в список только те пути, в безопасности которых вы уверены.

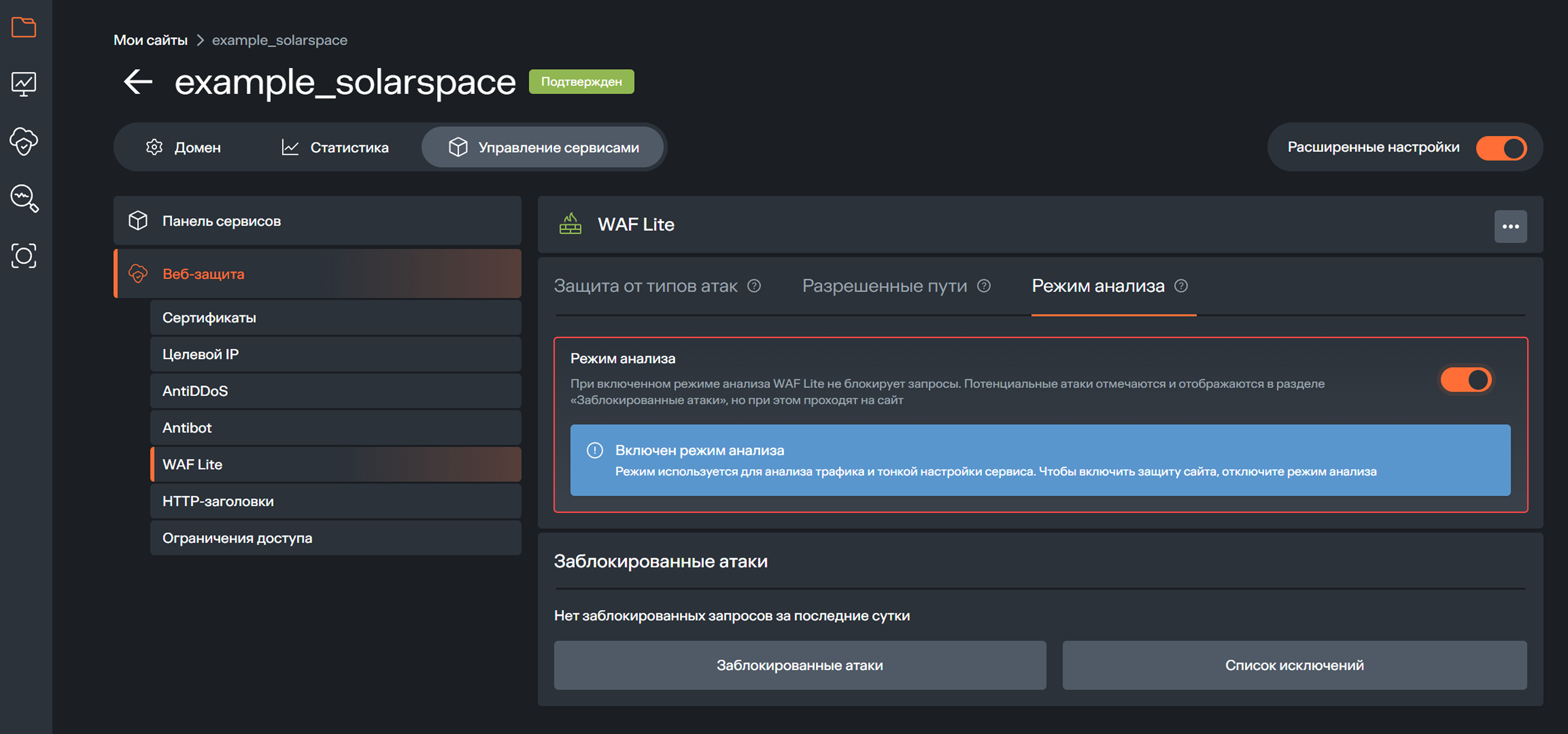

Режим анализа

В режиме анализа WAF Lite не блокирует запросы. Потенциально вредоносные запросы фиксируются в событиях, но продолжают проходить на сайт.

Режим анализа используют:

- перед включением защиты, чтобы проверить, какие запросы будут попадать под правила;

- после изменения настроек, чтобы оценить влияние на легитимный трафик.

Чтобы включить полноценную блокировку, отключите режим анализа.

Заблокированные атаки и список исключений

В блоке «Заблокированные атаки» отображаются запросы, которые WAF Lite определил как вредоносные и заблокировал.

Если WAF Lite блокирует легитимные запросы, добавьте их в список исключений. Исключения применяются точечно и позволяют пропускать аналогичные запросы по выбранному пути без блокировки.

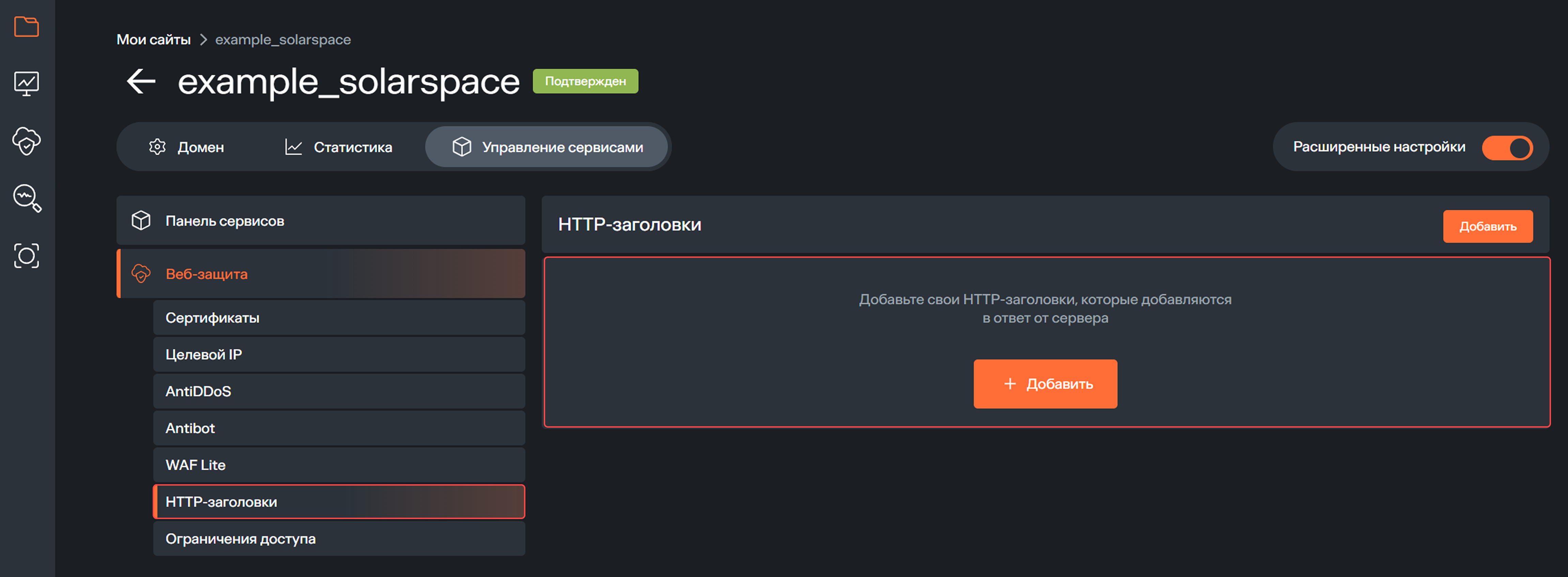

HTTP-заголовки

Раздел «HTTP-заголовки» предназначен для добавления HTTP-заголовков, которые сервис защиты возвращает в ответах сервера.

Раздел отображается только при включённом переключателе «Расширенные настройки».

Подробное описание сценариев использования и примеры настройки заголовков приведены в статье «HTTP-заголовки».

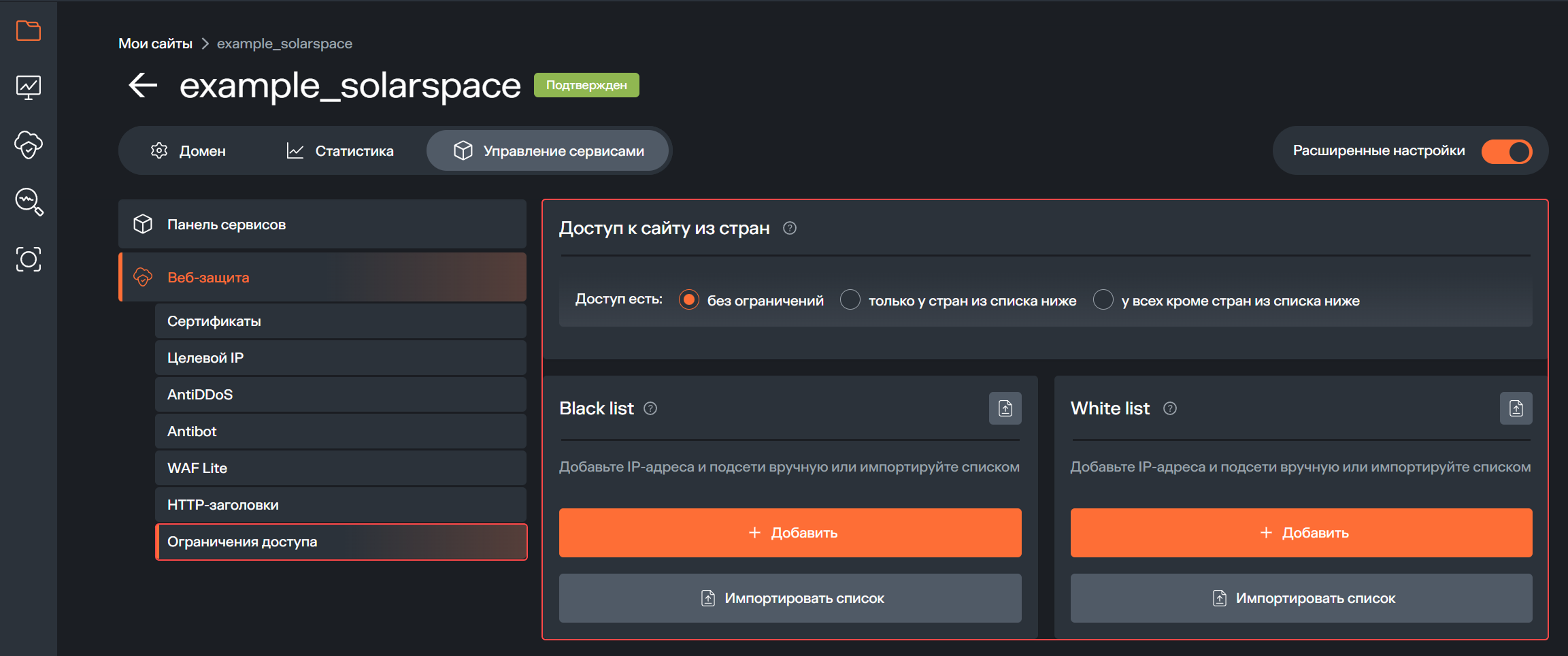

Ограничения доступа

Раздел «Ограничения доступа» позволяет управлять входящими запросами к сайту: ограничивать доступ по географии и по спискам IP-адресов.

В разделе доступны ограничения:

- Доступ к ресурсу из стран — настройка доступа в зависимости от страны, из которой приходит запрос.

- Black list — запрет доступа для конкретных IP-адресов или подсетей.

- White list — разрешение доступа для конкретных IP-адресов или подсетей.

Порядок применения ограничений

Каждое входящее обращение к сайту система обрабатывает в следующей последовательности:

- Black list — если IP-адрес запроса найден в списке, запрос блокируется. Если нет — выполняется проверка по странам.

- Доступ к ресурсу из стран — система сопоставляет страну запроса с заданным режимом (разрешить только выбранные / запретить выбранные / без ограничений). Если страна разрешена — запрос пропускается на сайт. Если страна запрещена — выполняется проверка по White list.

- White list — если IP-адрес присутствует в списке, доступ разрешается даже при запрете по стране. Если IP-адрес отсутствует — запрос обрабатывается сервисами веб-защиты (AntiDDoS, Antibot, WAF Lite) в зависимости от подключённых сервисов.

Подробные сценарии и примеры настройки приведены в статьях: